STOP/DJVU Ransomware è un programma maligno che crittografa i file delle vittime con l’algoritmo di cifratura Salsa20. Questo algoritmo di cifratura è una cifratura ad alta resistenza che è difficile da rompere senza la chiave di decodifica. Una volta crittografati i file, STOP/DJVU Ransomware aggiunge una delle dozzine di estensioni ai nomi dei file, come “.wrui”, “.pcqq”, “.ytbn”, “.nusm”, e così via.

I cybercriminali dietro STOP/DJVU Ransomware chiedono un pagamento di riscatto in cambio della chiave di decodifica per sbloccare i file crittografati. La nota di riscatto è di solito un file di testo che viene posizionato sulla scrivania o in ogni cartella contenente i file crittografati. La nota contiene istruzioni su come pagare il riscatto e avverte di non tentare di rimuovere il malware o decrittare i file senza la chiave di decodifica.

La nota di riscatto “_readme.txt” contiene il seguente testo:

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

È importante notare che il pagamento del riscatto non garantisce che la chiave di decodifica verrà fornita, e ci sono stati casi in cui i cybercriminali non hanno fornito la chiave di decodifica anche dopo aver ricevuto il pagamento del riscatto. Pertanto, è cruciale adottare misure preventive per proteggersi dagli attacchi ransomware.

Per prevenire STOP/DJVU Ransomware e altri tipi di ransomware dall’infettare il tuo computer, dovresti seguire le pratiche di sicurezza informatica sicure come mantenere il tuo sistema operativo e il software aggiornati, evitare di aprire allegati email sospetti e scaricare software da fonti affidabili. Inoltre, dovresti eseguire regolarmente il backup dei tuoi file importanti su un dispositivo esterno o su una piattaforma di storage basata su cloud.

Prima di tutto è necessario eliminare il malware dal tuo PC, altrimenti bloccherà il dispositivo o cifrerà i tuoi dati più volte. Nel caso in cui il tuo attuale strumento anti-virus non elimini questo malware, può essere eliminato con l’aiuto di GridinSoft Anti-Malware.

Nel caso in cui il tuo sistema sia stato infettato utilizzando la funzione Windows Remote Desktop, ti consigliamo vivamente di cambiare tutte le password di tutti gli utenti disponibili che sono autorizzati a accedere in remoto e di ispezionare gli account utente locali per la disponibilità di altri account extra che potrebbero essere generati dai truffatori online.

Leggi anche: 15 motivi per scegliere Gridinsoft Anti-malware

Avviso: questa applicazione deve essere connessa al web mentre è attiva per ottenere le linee guida per la decrittazione dal server.

Se sospetti che il tuo computer sia stato infettato da STOP/DJVU Ransomware, dovresti disconnetterti immediatamente dalla rete per impedire la diffusione del malware ad altri dispositivi. Quindi, cerca l’assistenza di un servizio professionale di rimozione malware per rimuovere in sicurezza il malware dal tuo sistema.

Aggiornato il 19 Agosto 2021

La chiave offline/privata per la variante .moqs del ransomware STOP è stata aggiunta al server Emsisoft.

Aggiornato il 12 Luglio 2021

La chiave offline per le varianti .omfl, .geno, .nile e .maas del ransomware STOP è stata recuperata da Emsisoft.

Aggiornato il 02 Luglio 2021

Le chiavi offline per le varianti .sspq, .iqll, e .ddsg del ransomware STOP sono state recuperate da Emsisoft. Le vittime di queste tre varianti che hanno i file crittografati dalla chiave offline possono recuperare i loro file.

Aggiornato il 31 Maggio 2020

La chiave offline per la variante .covm del ransomware STOP è stata recuperata da Emsisoft e aggiunta al server Emsisoft Decryptor.

Aggiornato il 01 Maggio 2020

Emsisoft ha annunciato che le chiavi offline per .opqz, .nppp e .npsk sono state recuperate e caricate sul server Emsisoft Decryptor.

Aggiornato il 06 Febbraio 2020

Emsisoft ha annunciato che le chiavi offline per .alka e .repp sono state recuperate e caricate sul server Emsisoft Decryptor.

Aggiornato al 20 gennaio 2020

Emsisoft Decryptor ha ottenuto e caricato sul server nuove CHIAVI OFFLINE per le varianti .nbes, .mkos del ransomware STOP (Djvu).

Aggiornato il 06 Gennaio 2020

Elenco delle nuove varianti Stop/Djvu per 148 varianti che Emsisoft può decifrare.

.shadow, .djvu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .djvus, .djvur, .djvut, .pdff, .tro, .tfude, .tfudet, .tfudeq, .rumba, .adobe, .adobee, .blower, .promos, .promoz, .promorad, .promock, .promok, .promorad2, .kroput, .kroput1, .pulsar1, .kropun1, .charck, .klope, .kropun, .charcl, .doples, .luces, .luceq, .chech, .proden, .drume, .tronas, .trosak, .grovas, .grovat, .roland, .refols, .raldug, .etols, .guvara, .browec, .norvas, .moresa, .vorasto, .hrosas, .kiratos, .todarius, .hofos, .roldat, .dutan, .sarut, .fedasot, .berost, .forasom, .fordan, .codnat, .codnat1, .bufas, .dotmap, .radman, .ferosas, .rectot, .skymap, .mogera, .rezuc, .stone, .redmat, .lanset, .davda, .poret, .pidom, .pidon, .heroset, .boston, .muslat, .gerosan, .vesad, .horon, .neras, .truke, .dalle, .lotep, .nusar, .litar, .besub, .cezor, .lokas, .godes, .budak, .vusad, .herad, .berosuce, .gehad, .gusau, .madek, .darus, .tocue, .lapoi, .todar, .dodoc, .bopador, .novasof, .ntuseg, .ndarod, .access, .format, .nelasod, .mogranos, .cosakos, .nvetud, .lotej, .kovasoh, .prandel, .zatrov, .masok, .brusaf, .londec, .krusop, .mtogas, .nasoh, .nacro, .pedro, .nuksus, .vesrato, .masodas, .cetori, .stare, .carote

Aggiornato il 02 Dicembre 2019

Elenco delle nuove varianti Stop/Djvu che Emsisoft può decifrare. SOLTANTO PER LA CHIAVE OFFLINE!

.gero, .hese, .seto, .peta, .moka, .meds, .kvag, .domn, .karl, .nesa, .noos, .kuub, .reco, .bora, .nols, .werd, .coot, .derp, .meka, .mosk

Aggiornato il 25 Novembre 2019

Emsisoft Decryptor ha ottenuto e caricato sulla piattaforma le CHIAVI OFFLINE per le seguenti nuove varianti di STOP (Djvu):

.gero, .hese, .seto, .peta, .moka, .meds, .kvag, .domn, .karl, .nesa, .noos, .kuub, .reco, .bora, .nols, .werd, .coot, .derp, .meka, .mosk, .lokf, .peet, .mbed, .kodg

Aggiornato il 9 Novembre 2019

Il Decryptor v.1.0.0.1 di Emsisoft può attualmente decifrare NUOVE varianti Stop/Djvu con estensione file:

.gero, .hese, .seto, .peta, .moka, .meds, .kvag, .karl, .nesa, .noos, .kuub, .reco, .bora, .coot, .derp

Termini: I file criptati con CHIAVE OFFLINE.

Ci sono alcune limitazioni su quali file possono essere ripristinati. Per tutte le versioni di STOP Djvu, è possibile decifrare correttamente le informazioni se sono state crittografate attraverso una chiave offline disponibile con gli sviluppatori di Emsisoft Decryptor. Per quanto riguarda l’antico Djvu, i file possono anche essere decifrati utilizzando le coppie di file crittografati/originali fornite al portale di invio di STOP Djvu. Tieni presente che ciò non si applica al nuovo Djvu che è stato elaborato dopo agosto 2019.

Cosa è una “coppia di file”?

Si tratta di una coppia di file che sono identici (cioè i dati sono esattamente gli stessi), tranne che per uno dei due duplicati, il quale è criptato mentre l’altro no. Il portale di invio di STOP Djvu può analizzare le differenze tra un file criptato e una copia originale dello stesso file, permettendogli di determinare come decifrare quel file. Per la maggior parte delle vittime con una vecchia variante di STOP/Djvu, l’invio di coppie di file sarà l’unico modo per riavere i propri file.

Come ripristinare i tuoi file?

- Inizia a scaricare lo strumento di decrittazione1 dallo stesso sito web che ha sviluppato questa guida su “Come fare”.

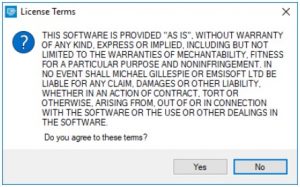

- Assicurati di avviare l’utilità di decrittazione come amministratore. Dovrai accettare i termini della licenza che compariranno. A tale scopo, fai clic sul pulsante “Sì“:

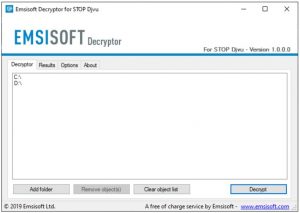

- Non appena accetti i termini della licenza, verrà visualizzata l’interfaccia utente principale del decrittatore:

- In base alle impostazioni predefinite, il decrittatore popolerà automaticamente le posizioni disponibili per decrittare le unità attualmente disponibili (quelle connesse), inclusi gli unità di rete. Le posizioni extra (opzionali) possono essere selezionate con l’aiuto del pulsante “Aggiungi”.

- I decrittatori suggeriscono normalmente diverse opzioni in base alla specifica famiglia di malware. Le opzioni attualmente possibili sono presentate nella scheda Opzioni e possono essere attivate o disattivate lì. Puoi trovare un elenco dettagliato delle Opzioni attive attualmente qui di seguito.

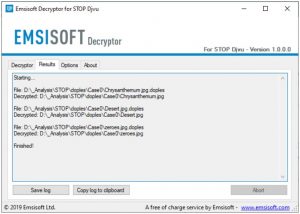

- Non appena avrai aggiunto tutte le posizioni desiderate per la decrittazione nell’elenco, fai clic sul pulsante “Decrittazione” per avviare la procedura di decrittazione. Nota che la schermata principale potrebbe mostrarti una vista di stato, informandoti del processo attivo e delle statistiche di decrittazione dei tuoi dati:

- Il decrittatore ti avviserà non appena la procedura di decrittazione sarà completata. Se hai bisogno del rapporto per i tuoi documenti personali, puoi salvarlo scegliendo il pulsante “Salva registro”. Nota che è anche possibile copiarlo direttamente negli appunti e incollarlo in email o messaggi sul forum se necessario.

Opzioni del decrittatore

Al momento, il decrittatore esegue le seguenti opzioni:

- Mantieni i file criptati

Poiché il ransomware non archivia alcun dato relativo ai documenti non crittografati, il decrittatore non garantisce che il file decrittato sarà identico a quello inizialmente criptato. Pertanto, in base alle impostazioni predefinite, il decrittatore non eliminerà i documenti criptati per motivi di sicurezza, una volta che saranno stati decrittati. Se desideri che il decrittatore elimini i documenti cifrati una volta che sono stati decifrati, è possibile disattivare questa funzione. Tieni presente che ciò può essere applicabile se lo spazio sul tuo disco rigido è limitato.

Frequently Asked Questions

Il decrittatore richiede la versione 4.5.2 o successiva del framework Microsoft .NET, il che potrebbe significare che la tua versione del framework .NET è obsoleta. Ti consigliamo di installare l’ultima versione del framework .NET (4.8 al momento della stesura di questo testo) e quindi riprovare a eseguire il decrittatore.

Quando avvii il decrittatore, cerca i file crittografati. Pertanto, dirà “Avvio” fino a quando non ne trova alcuni. Se il decrittatore rimane bloccato su “Avvio” per molto tempo, significa che non riesce a trovare file criptati.

Le immagini JPEG/JPG presentano una stranezza di formato che fa sì che le coppie di file siano specifiche per ciascuna fonte di immagine anziché per il formato file in generale. Ad esempio, se hai foto da due fotocamere diverse e invii una coppia di file dal gruppo di foto provenienti da una delle fotocamere, il decrittatore potrà decrittare solo i file della fotocamera dalla quale proviene la coppia di file. Pertanto, per decrittare tutte le immagini JPEG/JPG, dovrai inviare coppie di file da ogni fonte da cui hai ottenuto quelle immagini.

È un’indicazione di un problema DNS. La nostra prima raccomandazione è di ripristinare il file HOSTS alle impostazioni predefinite. Microsoft ha un articolo a riguardo:

https://support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Il ransomware STOP Djvu crittografa solo i primi 150KB dei file. Quindi i file MP3 sono piuttosto grandi. Alcuni lettori multimediali (come Winamp) potrebbero riuscire a riprodurre i file, ma i primi 3-5 secondi (la porzione crittografata) saranno mancanti.

Puoi provare a trovare una copia di un file originale che è stato criptato:

- File che hai scaricato da Internet e che erano crittografati, e che puoi scaricare nuovamente per ottenere l’originale.

- Immagini che hai condiviso con familiari e amici che possono inviarti nuovamente.

- Foto che hai caricato su social media o servizi cloud come Carbonite, OneDrive, iDrive, Google Drive, ecc.

- Allegati in e-mail che hai inviato o ricevuto e salvato.

- File su un vecchio computer, unità flash, disco esterno, scheda di memoria della fotocamera o iPhone da cui hai trasferito dati al computer infetto.

In caso contrario, puoi provare a ripristinare i file tramite la funzione di sistema – Punto di ripristino.

Inoltre, prova a rimuovere l’estensione del ransomware su alcuni file GRANDI e aprirli. Il ransomware STOP/Djvu ha letto e non ha criptato il file o ha avuto un errore e non ha aggiunto il FileMaker. Se i tuoi file sono enormi (2 GB+), la seconda opzione è la più probabile.

How to decrypt DJVU Ransomware files? Emsisoft Decryptor

Name: Emsisoft Decryptor

Description: The STOP Djvu ransomware encrypts victim's files with Salsa20, and appends one of dozens of extensions to filenames. For all versions of STOP Djvu, files can be successfully decrypted if they were encrypted by an offline key. Unfortunately, this tool will not work for every victim as it can only recover files encrypted by 148 of the 160 variants. This will enable approximately 70% of victims to recover their data. For people affected by the remaining 12 variants, no solution currently exists and we are unable to offer further assistance at this point in time. For that those who find themselves in this position archive the encrypted data in case a solution becomes available in the future.

Offer price: 0.0

Operating System: Windows

Application Category: System Tools

User Review

( votes)References

- Strumento di decrittazione DJVU: https://www.emsisoft.com/ransomware-decryption-tools/download/stop-djvu

![]() Inglese

Inglese ![]() Tedesco

Tedesco ![]() Giapponese

Giapponese ![]() Spagnolo

Spagnolo ![]() Portoghese, Brasile

Portoghese, Brasile ![]() Francese

Francese ![]() Turco

Turco ![]() Cinese tradizionale

Cinese tradizionale ![]() Coreano

Coreano ![]() Indonesiano

Indonesiano ![]() Hindi

Hindi